2014年收集安然成为热议话题。信息化期间,收集安然是一场没有硝烟的战争,APT报复打击已成为最具威胁的报复打击编制。

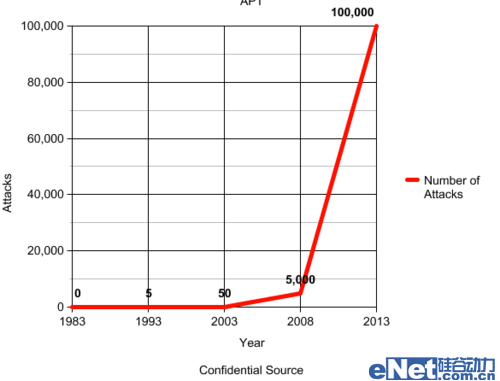

据国外权势巨子信息安然布局统计,该类型报复打击增加的趋势呈指数级成长。从03年开端崭露头角,08年开端报复打击次数一路直线上升,并且方针明白、延续性强、具有不变性。它操纵法度缝隙与营业系统进行畅通领悟,不容易被发觉,并且有着超凡的耐烦,最长乃至可达七年以上,不竭汇集用户信息。倡议APT报复打击所需的手艺壁垒和资本壁垒,要远高于通俗报复打击行动。其针对的报复打击方针也不是通俗小我用户,而是具有高价值敏感数据的高级用户,出格是可能影响到国度和地区政治、交际、金融不变的高级别敏感数据持有者、 乃至各类财产节制系统。

如2011年RSA报复打击事务。报复打击者给RSA的母公司EMC的4名员工发送了两组歹意邮件,附件名为“2011 Recruitment plan.xls”;此中一名员工将其从垃圾邮件中掏出来浏览,被那时最新的Adobe Flash的0day缝隙射中。该员工电脑被植进木马,开端从BotNet的C&C办事器下载指令履行任务。首批受害的利用者并不是“位高权重”人物,紧接着相联系关系的人士包含IT与非IT等办事器治理员接踵被黑。RSA发现开辟用办事器(Staging server)遭进侵,报复打击方当即撤离,加密并紧缩所有资料并以FTP传送至长途主机,随后断根进侵陈迹。

其威胁从以上举例可见一斑,同时,从下图,我们可以看到APT报复打击从2008年开端放量增加,并呈指数级上升趋势。

多路径报复打击需要预警平台全方位防护

APT报复打击的威胁已不单单是一个病毒,常常伴随歹意法度、黑客报复打击和垃圾邮件等多种威胁。

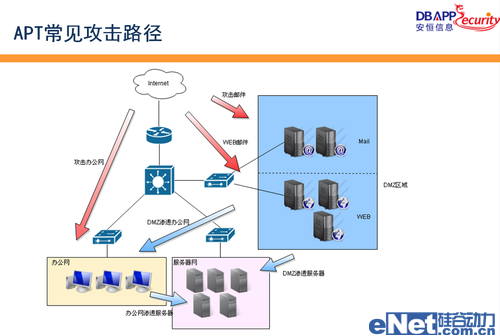

经由过程对APT报复打击进行大年夜量阐发,我们发现尽大年夜大都大年夜报复打击经由过程3条路径对方针倡议报复打击:

1.经由过程发送带歹意附件邮件,操纵歹意附件在员工电脑莳植进后门,再经由过程员工电脑进行进一步带渗入

2.直接报复打击Web办事器,因为Web办事器常常存在严重的安然缝隙,所以黑客常常对Web办事器进行报复打击,然后再操纵Web办事器为跳板,对内部收集倡议报复打击

3.利用棍骗或流量截获对编制直接对员工办事器倡议报复打击,操纵员工电脑对内部收集倡议报复打击

0day报复打击检测

在APT报复打击种, 利用0day对方针进行报复打击非常常见,因为没有已知的特点所这些报复打击很难被传统对检测手段发现。 而APT报复打击检测设备的一个首要方针就是需要可以或许检测到0day报复打击。静态检测没法检测到深度多报复打击行动,而动态检测因为存在大年夜量环境组合没法穷举,没法触发所有多行动。所以不该该利用任何一种伶仃的编制对方针进行检测。

经由过程联系关系阐发应对APT报复打击是必由之路

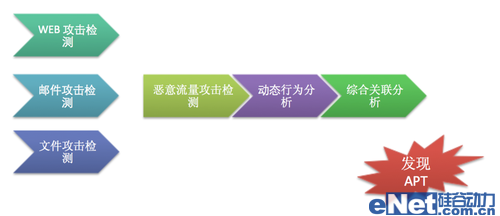

APT报复打击中,因为黑客可能测验测验多种路径进行报复打击,所以没法利用一种编制就可以有效的检测出APT报复打击。我们需要操纵多种检测手段连络,并进行综合阐发发才能更有效的发现APT报复打击,常常利用的查抄步调为(见下图):

1.针对Web、邮件、传输的文件进行的报复打击检测

2.综合这些报复打击的数据分手可疑文件、报复打击流量

3.对Web行动模型进行建模和统计阐发

4.对文件进行静态阐发和动态运行阐发

5.综合各类报复打击路径中对告警,进行综合阐发

6.最终发现APT报复打击

常见的检测编制有:

1、深度和谈解析

操纵各类检测手段发现此中的歹意报复打击及0day报复打击。 今朝解析的和谈包含HTTP、SMTP、POP、FTP等。

APT报复打击预警平台能检测和预警一系列的报复打击,不管是已知的或未知的,并可以或许禁止那些最多见的报复打击。如:基于Web的歹意报复打击、基于文件的歹意报复打击、基于特点的歹意报复打击等。

2、WEB利用报复打击检测

该平台能解码所有进进的要求,查抄这些要求是不是合法或合乎划定;仅承诺准确的格局或RFC顺从的要求经由过程。已知的歹意要求将被阻断,不法植进到Header、Form和URL中的脚本将被禁止,可以或许禁止那些的报复打击如跨站点脚本报复打击、缓冲区溢出报复打击、歹意浏览、SQL注进等。

3、邮件报复打击检测

对邮件和谈进行深度阐发,记实并阐发每个邮件,并对此中的附件进行阐发并检测,发现此中的安然标题问题。经由过程对附件进行对已知报复打击特点的扫描、未知报复打击缝隙的扫描和动态阐发的编制进行测试,发现此中的报复打击。

4、文件报复打击检测

安恒经由过程持久的研究,总结并提权各类0day报复打击的特点。在收集流量中阐发关心的文件。经由过程快速检测算法,对方针文件进行检测,发现此中的0day报复打击样本。

经由过程检测方针文件中的shellcode和脚本类文件中的报复打击特点,并连络动态阐发手艺可以有效检测0day报复打击行动。

5、流量阐发检测

APT凡是会连络人工渗入报复打击,在人工渗入报复打击中常常利用扫描或病毒分散的过程。这些过程中,凡是会产生大年夜量的歹意流量。操纵这些歹意流量特点,能检测报复打击行动。