伴随无线终端设备的大量普及,家用级无线路由器也快速进入千家万户,可是多年来无线路由器在安全方面的防护性能一直被设备厂商们所忽略,这又是为什么呢?部分原因是由于早期的攻击成本高昂,获利又十分有限,令黑客们感觉攻击家用路由器性价比低,不划算。可是随着IT消费化,移动互联的大势所趋,加上不法黑客在技术、装备上的不断提升,家用路由器已成为他们眼中的“待宰羔羊”。

家用路由器的安全漏洞引发专家担忧

在目前召开的世界知名计算机安全会议——黑帽大会2014美国站(Black Hat USA 2014)上,来自In-Q-Tel(IQT)的首席信息安全官Dan Geer就表达了对一些家用路由、小型企业路由已成为日益增长的僵尸网络威胁帮凶的极大担忧。

在黑帽大会2014上安全专家阐述对家用路由器的安全担忧

“现在市面上随手可得各式各样的用于家庭上网的廉价无线路由器,它们自身有漏洞频出,而且鲜有固件更新比较及时的产品。对于黑客来说,明显成为一个个容易攻击的目标”,Dan Geer说到,“而关键的是,这些家用路由会为黑客架构影响广泛的僵尸网络提供可乘之机。”

在他看来,家用级别的无线路由器也必须拥有优先的、关键基础设施级别的安全防护。而现在路由器生产商更新固件的速度很慢,消费者获取固件也很麻烦,此外,路由漏洞的修复并不像其他IT产品那样及时。之后他表示将参加由电子前哨基金会(Electronic Frontier Foundation)赞助的知名黑客会议——DEF CON,并发表相关的讲演议题。

由于一些已知的家用路由器漏洞早就被公布出来,因此攻击者可以基于路由器的标识通过互联网进行扫描,并迅速识别出特定型号上的漏洞,将其锁定为目标。“这样他们就可以游离于运营商在网络外围建立僵尸网络”,Dan Geer介绍到,“假设我可以基于家用路由器在外围建一个僵尸网络的话,那我就可以拿下整个互联网了。”

而且面对现在物联网的兴起,这些防御不足的家用路由器无疑为智能设备的连网带来了不容忽视的威胁。

如何加强家用路由器的安全系数?

那么如何来加强家用无线路由器的安全系数,来减少路由器被攻击的几率呢?下面给出几点建议:

首先,建议不要使用最常见的默认管理密码“admin”,来作为路由器的管理密码;

修改无线路由器的默认管理密码

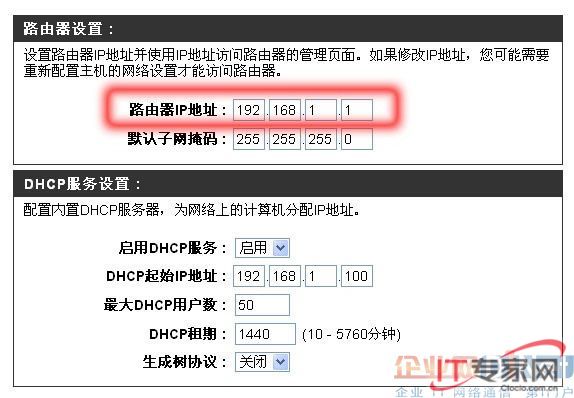

其次,将路由器管理后台的默认地址192.168.1.1,修改成其他的IP地址;

修改路由器的默认地址192.168.1.1

然后,关闭WAN的管理接口,例如将路由器的WAN远程管理端口IP设置为0.0.0.0或改成可信任的IP地址;

还有,在LAN口设置中,只允许可信任的MAC地址访问管理界面;

最后,尽可能使用WPA2加密方式对无线网设置高强度密码。

现在给出上述其中两点建议的具体操作方法:

首先,手动修改路由器的默认管理密码。

在IE浏览器的地址栏中输入路由器默认地址(一般可从路由器的铭牌上找到,如http://192.168.1.1) 。使用路由器的默认用户名进行登录,一般均为admin,密码也是admin,点击“确定”。

填写正确后,进入路由器的“系统管理”选项中找到“密码设置”对路由器的管理密码进行修改,如上图所示。

随后,关闭“远程管理”或“远程WEB管理”功能。一些路由器提供“远程管理”或“远程WEB管理”权限,找到它们后,手动关闭它们来确保路由器的管理安全,如下图所示。

关闭对远程WEB管理的“启用”状态

综上所述,面对日益增多的无线应用,身边的网络安全环境却逐渐恶化,对此,加强自身的网络安全意识,学习通过对家用路由器进行简单的配置修改,进行必要的网络安全防护,成为大家保护自己家庭网络安全的重要手段。