跟我一路念后门口诀:挑、改、躲、隐来个例子先,例一:

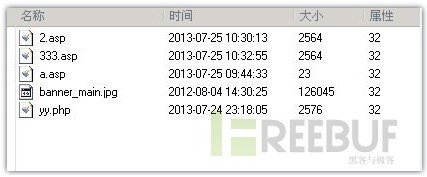

只因为在目次里多看了一眼,只一眼,就认出了你。为甚么你是那么的出众?

可疑点:文件名、时候、大年夜小。(有点经验的人能很快发现这些上传的木马文件)

1. 后门的选择

安然靠得住(无隐躲后门,功能不变。可以从可托度高的处所获得靠得住的木马)

多兵种搭配(小马、大年夜马、***马)常规马链接:

http://www.******.org.hk/china60/axdx.php

来个***马的连接例子(这是一个可以用菜刀如许连接的小马,假定不填“?_=assert&__=eval($_POST['pass'])”则没法连接成功):

http://www.******.org.hk/china60/axdx.php?_=assert&__=eval($_POST['pass'])

2. 后门的预措置(上传之前能做的工作尽可能本地做好,少留陈迹)

改默许暗码

改名—融进上传后地点的文件夹,让人很难直不雅地看出文件的异常

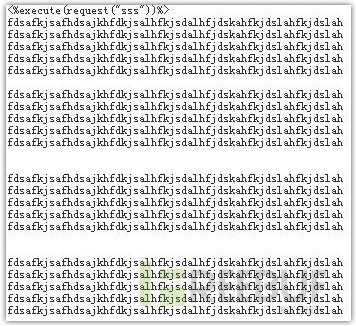

文件大年夜小的假装措置(像正常脚本)来个不太好的文件大年夜小假装编制例子:为了使文件大年夜小比较***,填充了良多无用字符。其实可以考虑复制地点文件夹其他正常脚本的内容。

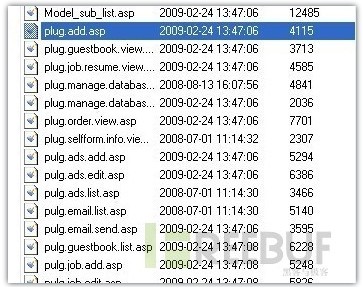

3. 后门的植进植进编制的选择(上传、新建、嵌进):上传是最直不雅的编制,有的站点避免上传,可以经由过程新建一个文件,然后把马的内容复制进往保留。最埋没的是把木马嵌进网站本来就有的正常脚本中。点窜文件时候狡兔三窟+深躲不漏:多躲几个后门,躲的路径深一点肯定拜候路径后不要拜候,少留记实:知道拜候路径后,就不要再拜候测试了,避免在日记中留下陈迹。再来个例子:(猛一看,看不出来这是马吧)

4. 清理工作清理碍眼的马(多是他人上传的)清理日记—办事器日记+系统日记总结:

口诀:挑、改、躲、隐

(精挑细选、改头换面、狡兔三窟+深躲不漏、大年夜模糊于市)知道若何往隐躲后门,也就便是知道了若何往发现他人的后门,检测的话最好是写个主动化的脚本,这个就不多说了。