5月9号上午8点,在某大年夜型企业摆设的APT防御设备捕获到了操纵金融作为主题,以美国花旗银行的邮件账户源的报复打击邮件,附带DOC的报复打击文档,并且在该企业内网邮件大年夜量传播。同时我们发现该报复打击首要报复打击从事金融方面或相干的企业。

该报复打击穿透大年夜部门传统的收集安然防护产品,请各大年夜企事业单位存眷这波报复打击,避免首要资产流掉。

APT防御设备捕获图:

Email原文以美国花旗银行的账户为源,并棍骗附件是花旗银行的付出电子商户声明

被报复打击者打开后将会触发CVE2012-0158缝隙,并打开利诱性的DOC文档

利诱性DOC

缝隙触发shellcode履行后,在姑且目次释放paw.EXE 并履行

该exe履行后先复制本身至C:\Documents and Settings\***\Application Data 随机生成的目次下,经由过程不合的启动标记履行响应把持

第一次履行复制本身后,便释放tmp53865f51.bat 删除本身及文件

bat

@echo off

:d

del "C:\Documents and Settings\***\桌面\paw.exe"

if exist "C:\Documents and Settings\***\桌面\paw.exe" goto d

del /F "C:\DOCUME~1\torpedo\LOCALS~1\Temp\tmp53865f51.bat"

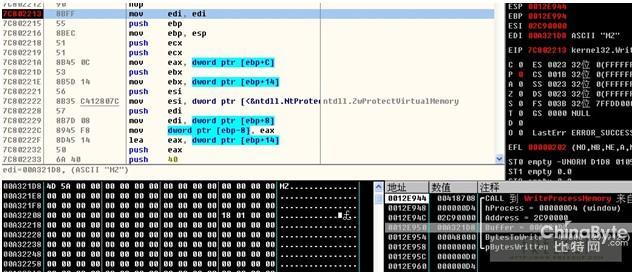

第二次履行首要列举过程,找到合适前提的过程,注进到系统explorer过程 大年夜小0×48000

注进代码首要功能:列举系统过程、查找文件、获得计较机信息、系统环境等信息经由过程加密的编制发送到远处办事器上,同期间码履行过程中有大年夜量的反调试器跟踪。

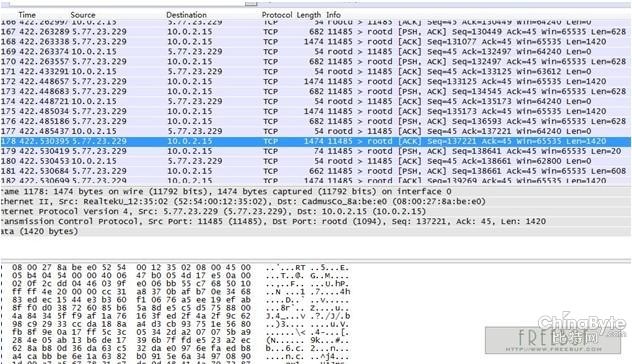

该报复打击样本存在大年夜量的收集连接办事器节点,漫衍在不合国度,此中有美国,俄罗斯,荷兰等,采取了近似P2P Variant of Zeusbot/Spyeye和谈。

来自http://www.symantec.com/connect/blogs/cracking-new-p2p-variant-zeusbotspyeye

连接数据包