尽人皆知,要卸载系统利用,需要 ROOT 权限。实际上,只是需要 system 文件夹的把持权限罢了,ROOT 的第三方利用获得系统目次把持权限的最根基前提。到此刻也是。

那我们来看一下 LEB 此次更新是经由过程甚么手段来实现的不 ROOT 也能够卸载系统利用的。 新版 LEB 假定要解锁利用卸载的话,需要开启主动防御。主动防御有两种编制,免ROOT启动和ROOT授权启动。ROOT授权启动这里就不提了。我们来讲一下免ROOT启动。 如图,点击免ROOT启动,会提示先修复 MaterKey 缝隙。

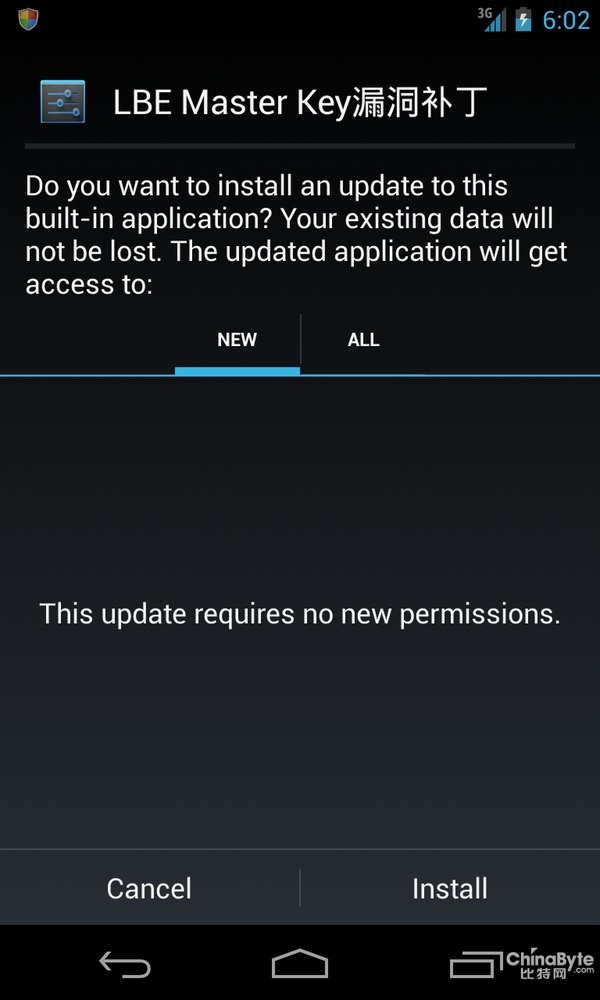

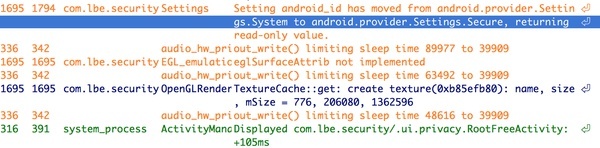

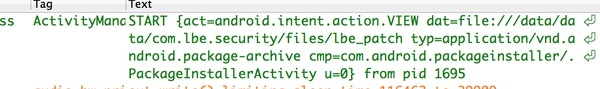

我们点击获得系统补丁。会下载一个安装包并且进进安装模式。

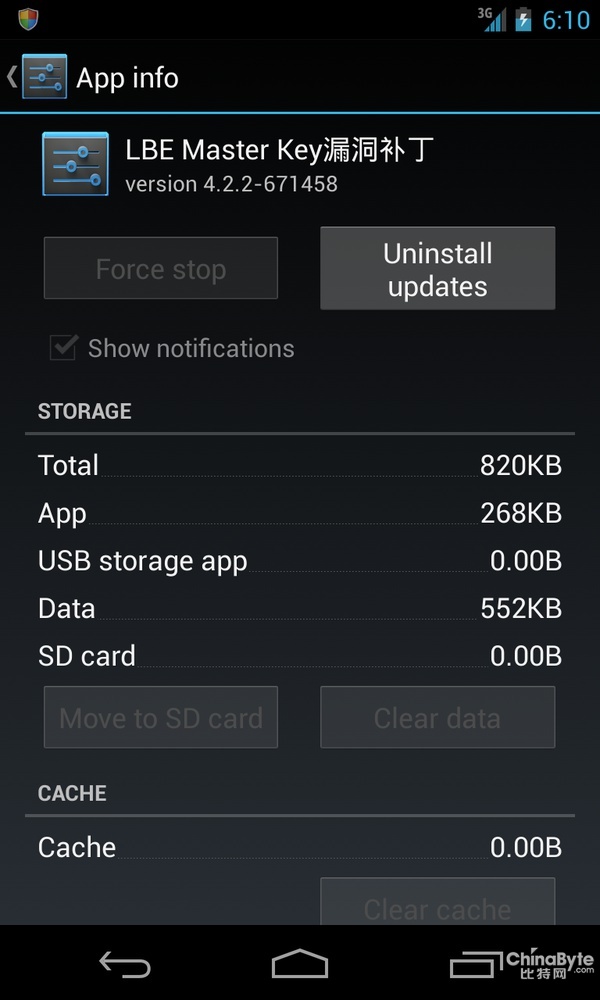

利用过 Android 手机的同窗这时候辰应当会寄望到甚么。没错,这是更新。而不是从头安装。有同窗就问了,我之前没有安装过一个叫做 “LBE Master Key缝隙补丁” 的东西啊,如何会是更新呢?没错,这就是 LBE 操纵 Master Key 缝隙 实现的更新系统利用。安装以后就会重启,重启以后便可以开启安然防御了。这时候辰甚么卸载系统利用,权限治理等把持都可以实现。这些我们不关心。我们往看看“LBE Master Key缝隙补丁”这货事实是个甚么。为甚么安装了它便可以实现 免ROOT 模式。我们往系统设置,利用里面找到它。如图。

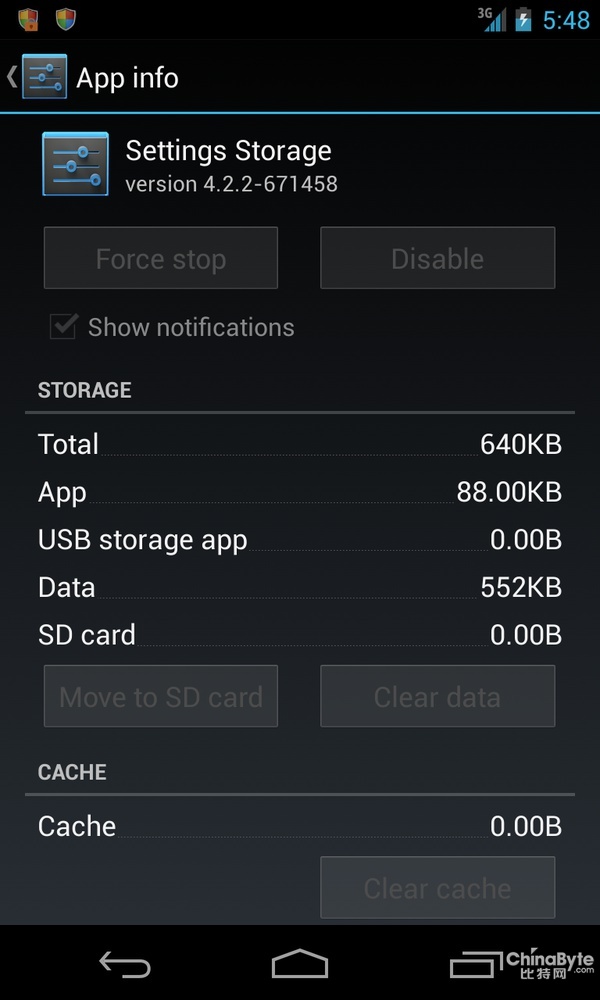

事实再一次证实我们是准确的。有一个卸载更新的按钮,这个时辰应当一部门同窗知道了。只有更新的系统利用才会有卸载更新,不然只有卸载。那我们来卸载更新来看看它到底替代了哪个利用。卸载以后露出了真身。如图

Icon 和 VersionName 都没换,只是加了本身的代码。换了 APP 的名字。

所以,LEB 的 免 ROOT 的实现道理就是,经由过程操纵 Master Key 缝隙替代系统本身利用而实现加载本身的代码。这个时辰本身的代码具有最高权限。便可以实现卸载系统利用,权限治理等把持。

我们再说一下为甚么 LBE 要替代 Settings Storage 这个利用。简单的说 Settings Storage 是一个 Android 内部法度,在 Android 开机时就会加载,这也是 LBE 要在开机时把本身的代码 HOOK 到系统上的需要前提。

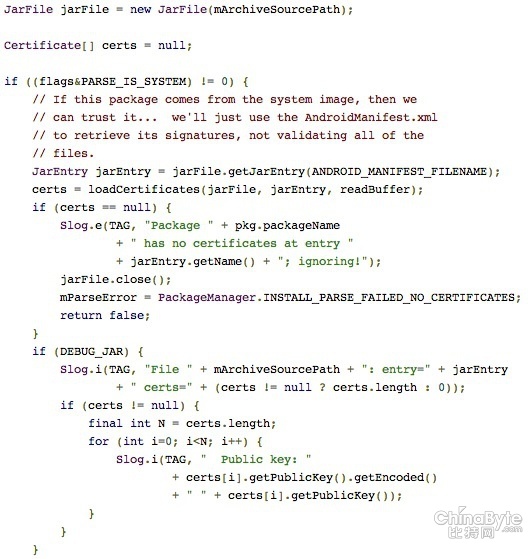

那为甚么 LBE 可以替代系统内部利用呢。其实就是操纵了 Master Key 缝隙。在不点窜 APP 签名的同时可以点窜 APP 的代码。LBE 拿到 Settings Storage 这个 APP。反编译,点窜代码,从头打包。便可等闲实现了。而关于 Master Key 缝隙,下面的 Android 的源码应当可以说了然。这里就不详解。

再说一下,这个缝隙真的很危险么?其实只要你做到不承诺安装来自 Google Play 以外其他来历的利用。这个缝隙底子影响不到你的。实际上 Google 在 8 月已向各大年夜手机厂商提交了该缝隙的补丁,并且对 Google Play 上的利用做了关于该缝隙的扫描。并且 Google Play 不承诺提交同系统包名一样的 APP。也就不会存在替代系统利用的现象。

刚才刚好研究了一下这货,然后很哀痛的发现……

这货可以不Root也能卸载预装软件的启事在于操纵了MaterKey这个号称『99%』的缝隙 LBE为MaterKey特制的补丁承诺以高权限运行指定代码,使得系统删除预装软件,遵循LBE官方的说法,这个经由过程缝隙安装上往的『补丁』可以完全实现Root的结果 就我小我不雅察来看,起首这个缝隙其实不靠谱,利用中很等闲呈现系统主动重启的现象,再一个是LBE对他们本身的补丁检测有标题问题,常常辨认不克不及

====放点干货==== 进进无需Root的这个界面,有点小动作

以后,LBE下载了一个补丁存放到本地

这个文件大年夜家可以本身提取,看看到底干了啥 再然后,机械主动重启,嘣!

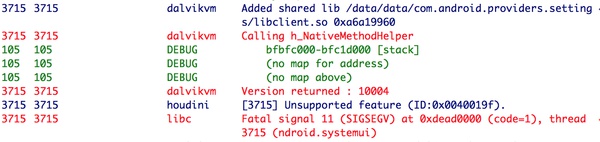

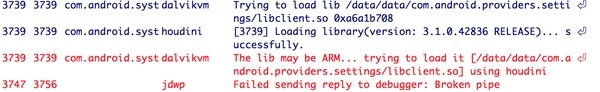

被替代掉落的libclient.so爆炸了~~~

看来LBE的人只编译了ARM的版本啊,怪不得X86会自爆 libclient.so是甚么?嘛……LBE替代了这货就获得了Root等第的权限哦,有心者本身研究吧~~~ 总之,少部门Moto手机用户用这玩意的时辰谨慎点,无限解体就不好了

====标题问题根基上解答完了,下面来点黑货==== Android平台,从此刻起变成了一个很是危险的平台了。因为Android安然软件厂商,开端利用系统级缝隙进行Root把持了,还美名曰免Root。这是一场新的战争的开端。 今天我们看到LBE实现了这个功能,明天360很可能也会实现这个功能,后天金山,再后天…… LBE此次这个补丁,为了便利本身的代码可以运行参杂了各类各样的危险代码,这些代码在LBE的人的眼中是只有本身可以拿来操纵的,可是事实会奉告他们:不但仅你可以拿来用,我也能够拿来用! LBE的此次行动,此次补丁,与其说是一个补丁,不如说是把MasterKey这个缝隙给挖大年夜的一把铲子。本来MaterKey仅仅是一个号称『99%』的缝隙,打上LBE这个补丁以后可以说直接晋升高危缝隙了。 同时,此刻Android上所谓的安然厂商可以打着安然的灯号利用缝隙,谁能包管他们不会打着修缝隙的灯号来探取各类用户私密信息呢?

Android,已变成了一个疆场。保重本身通信录、短信记实、通话记实等等隐私内容的用户,请不要利用国产Android软件,不要利用破解Android软件,细心验证哪怕是从Google Play下载的软件。假定手机内隐私信息良多很首要,请遏制利用Android系统!