比来,有件工作让我感应非常兴奋,这就是终究弄到了一份万众谛视标Verizon2013年数据泄漏查询拜访陈述(DBIR)。实际上,我早就发现这份按年发布的陈述很是有价值。本年已经是该陈述发布的第6个版本了,此中触及到的具体内容包含了621起获得证实的数据泄漏变乱和超越47000起提交陈述的安然事务。为了完成本年的陈述,全球范围内的18家机构支出了巨大年夜尽力。虽然这份陈述长达63页,但根基内容仍然很是适于浏览;这让我不克不及不承认,韦德·贝克和该公司确切完成了一项很是超卓的工作。因为我很是喜好该陈述采取的基调,成果导致在进行浏览时多次笑出声来(凡是环境下,笑声与信息安然是不会在统一时刻呈现的)。这份陈述援引了大年夜量很是超卓的内容,从美国全国汽车比赛协会到传奇嘻哈说唱歌手大年夜个小子和另类摇滚乐队暴力妖姬等等不一而足。本年,该陈述中给出的最新准则就是:“认清仇敌'才是实现有效防御与措置的关头地点。”对此,我有几点小我观点:

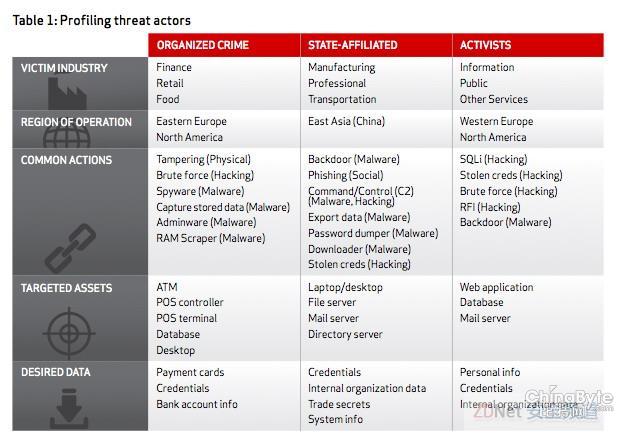

公司需要将存眷重点放在敌手是若何答复客户提出的标题问题上。说起来,敌手事实会是谁呢?事实,对弗里斯特查询拜访公司的客户来讲,这就属于一个常常会碰着的标题问题。不久之前,曼迪安特公司发布的高级延续性威胁一号(APT1)陈述就激起了公家针对国度援助报复打击者这一标题问题标大年夜量争辩;此刻,Verizon的数据与阐发则给了大年夜家深进不雅察这类要劫持造者的更多不合角度。实际上,该陈述在第一张图表中就列出了要劫持造者和相干组织的概况。因为它采取的是基于整体的俯瞰视角,是以我小我建议公司就该当将履行层的所有相干人员都召集进来。实际上,因为这类针对要劫持造者进行概要阐发是由第三方展开的,常常便可让良多读者都产生出深切的共叫来。

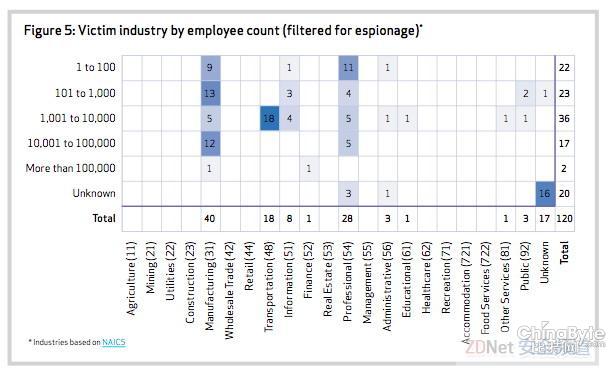

别的,该陈述还打破了今朝相当遍及的一种弊端熟谙。这就是:“本公司的范围其实是太小了,不至于成为报复打击者存眷的方针”。在陈述中,Verizon是这么写的:“我们发现,从巨型跨国公司到乃至连IT手艺方面专门人员都没有的微型企业中都呈现过受害者的身影”。从文章下面给出的图表中,大年夜家可以发现良多员工总数小于1000乃至100的公司都成了间谍报复打击的受害者。该图表还显示出财产间谍所报复打击方针的首要类型。具体来讲,制造业、交通运输业和信息业都已成为有针对性专业间谍勾当的重灾区。假定对垂直行业的相干环境感欢愉爱好,也能够操纵北美财产分类系统(NAICS)来进行具体查询。

在防备收集垂钓报复打击方面,我们所做的工作实际上很是糟。在陈述中,Verizon是这么总结的:“在所有报复打击中,有超越95%的都属于和国度援助间谍勾当相干的环境;而为了在受害者系统中成立起安身点来,收集垂钓就成了一种很是有效的报复打击手段”。今朝,针对收集垂钓类威胁的防备,传统电子邮件和收集安然厂商的实际表示很是差劲。因为现有厂商没法解决当前面对的威胁,这就给火眼之类新兴公司的进进和覆灭威胁的测验测验创作发现出极佳机缘来。当然,我们也已看到,传统安然厂商正致力于开辟并摆设近似火眼的自有项目了。不外,这些解决方案并没有包含新手艺;毫无疑问,Verizon供给的数据资猜中就包含有几家已摆设过上述“反高级延续性威胁”解决方案的受害者。

别的,针对收集垂钓报复打击在间谍勾当中泛滥的实际环境,火眼也在最新发布的威胁陈述中作出了证实。该公司发现,在APT报复打击中,收集垂钓已成为利用的最首要手段。仅在2012年第1季度,这项数字就上升了56% 。

在来岁的陈述中,我想看到哪些方面的新内容。就小我而言,我希看可以或许看到Verizon摆脱由第三方供给背规行动和变乱的做法。除利用自有的报复打击介入者定义以外,我特别希看看到操纵第三方收集的外部要劫持造者对公司造成损掉环境的具体数据。举例来讲,我很是想知道,公司因为将外联网连接供给给供给链合作火伴,成果遭到侵进而承受损掉的环境到底有多少。事实,对弗里斯特查询拜访公司的广大年夜客户来讲,风险中触及到第三方的环境就属于最受存眷的标题问题。

这事实意味着甚么。假定贵公司属于间谍勾当的暗藏方针,反收集垂钓就该当作为安然投资方面的一个关头项目。我强烈建议,公司在作出采办任何新解决方案的决定之前,都应当操纵渗入测试公司供给的专业办事来对现有环境进行收集垂钓方面的针对性测试。当然,这项工作也能够由一支内部人员构成的出格分队来完成。这里的最终方针就是体味,内部收集中是不是已存在有操纵已知和未知缝隙进行报复打击的兵器化歹意软件。换句话说,公司在摆设新安然节制办法之前,就需要对现有产品进行验证。而对正在进行评估的产品,公司应当操纵第三方来进行现场测试。实际上,曼迪安特的APT1陈述和DFIR中的各项数据就有助于对这些办事的实际价值进行确认。相形之下,这些办事触及到的费用仅仅只有公司采办新安然节制办法代价的毫微,却可以或许为实现最有效呵护办法供给极大年夜帮忙。事实,没有公司希看碰着,因为摆设的解决方案没有达到事前要求,而不克不及不直接裁减掉落改换新品如许的难堪地步。

公司一旦掌控了内部存在对新手艺的实际需求,便可以采纳文章下面列出来的几种反收集垂钓办法:

1)收集安然性。在采购基于收集的新解决方案之前,公司应当与现有安然供给商进行沟通,扣问他们在应对这类威胁时会采纳的实际办法。事实,最好解决方案仍是仅仅在现有安然组合中加进一项新功能就达到防备的方针。但假定现有供给商更存眷改进版反歹意软件与高级延续性威胁功能的推销,公司就该当决然暗示拒尽,并指出不会再为已没有实际结果的传统模式和新能力同时付费。事实,可扩大性、全局摆设和SSL查验会让这类控件的利用变得很是复杂。当今,几近所有的收集安然供给商都很是正视该范畴的客户。

2)收集可见度。别的,公司还应当在现有环境中摆设一套收集阐发与可见度(NAV)解决方案。如许的话,假定料想当中的预防性节制办法掉效呈现时,就可以够启用仍然靠得住的检测节制。实际上,对交付、批示与节制之类项目,这些解决方案可以或许与渗出一样进行周全检测。至于供给商可以或许供给的解决方案,则包含有:Damballa、索莱拉收集、RSA的Netwitness和Lancope的Stealthwatch。

3)终端安然。为了确保收集足够安然,公司不该当单单依托基于已知歹意代码检测模式的控件。除此以外,公司还需要摆设操纵主机来对歹意代码进行检测的新型终端解决方案。这些类型的解决方案包含有:RSA的歹意软件谍报打算ECAT、SourceFire的云安然解决方案FireAMP、Trusteer的收集犯法防备解决方案和Bit9的企业级白名单解决方案。还有其它两种选择就是,操纵虚拟化模式来为终端供给呵护的Bromium与Invincea。当然,对采取异构环境的巨型公司来讲,终端安然解决方案的周全摆设就属于一项很是大年夜的挑战;是以,准确的做法就是从小处进手渐渐进行扩大,依托全系统的运营过程达到将解决方案慢慢普及的方针。此时,公司就应被选择从高价值团队(上层治理人员和收集治理人员)的地方开端进手。

请务必服膺,起首要完成的工作就是对现有安然系统进行周全审核,然后才是按照实际需求环境添加需要的额外控件。而在摆设任何安然控件时,都该当采纳数据集中模式,确保它们可以或许获得有效的直接节制,而不至于呈现仅仅只是处在边角位置的弊端状况。必然不要健忘,控件是有可能掉效的;是以,公司必需成立起一支功能周全的事务响应团队来。